Данный пост является иллюстрацией инструкций размещенных вот здесь.

Итак, представим себе ситуацию, когда точно на том же компьютере планируется переустановка операционной системы, но нет технической возможности ее активировать (или не хочется тратить на это время 🙂 ). В этом случае есть шанс это сделать офф-лайн,имея на руках резервную копию файлов, связанных с хранением информации об активации.

Итак, от исходной активированной системы потребуется:

1. C:WindowsServiceProfilesNetworkServiceAppDataRoamingMicrosoftSoftwareProtectionPlatformtokens.dat

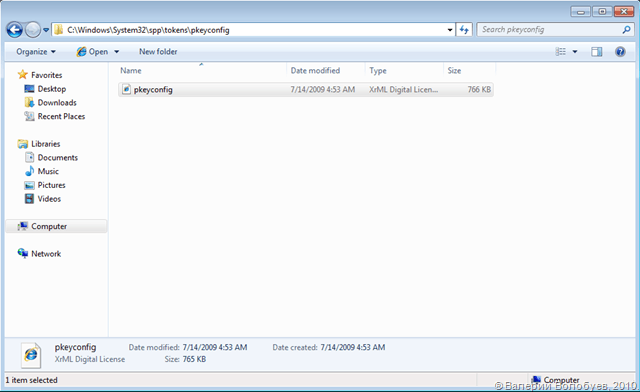

2. C:WindowsSystem32spptokenspkeyconfigpkeyconfig.xrm-ms

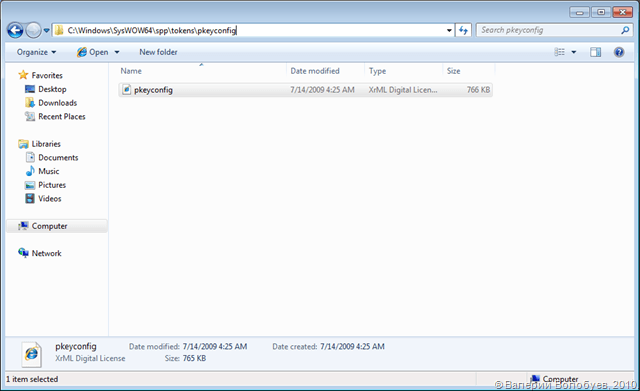

3. Для x64 в дополнение к п.2 потребуется C:WindowsSysWOW64spptokenspkeyconfigpkeyconfig.xrm-ms

4. Ключ, которым активировалась система.

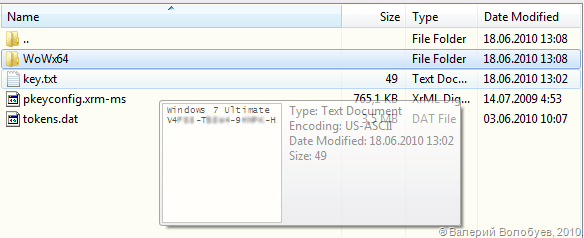

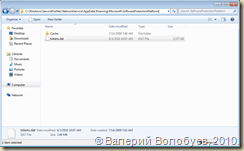

В результате получаем нечто подобное моей иллюстрации:

Примечание: в папке WoWx64 находится еще один pkeyconfig.xrm-ms от x64 системы (см. п. 3), а в файле key.txt – ключ регистрации.

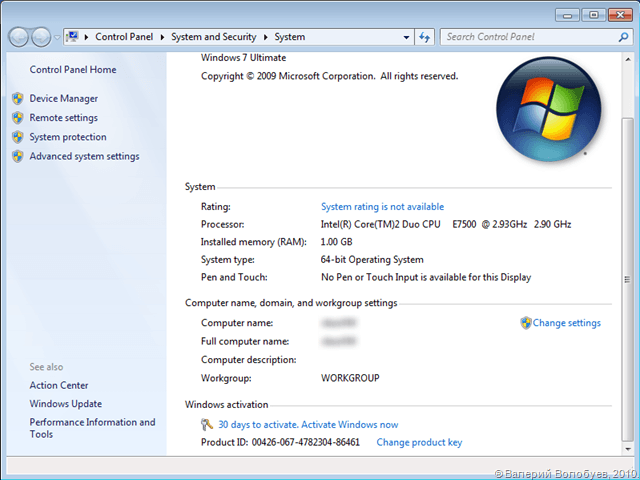

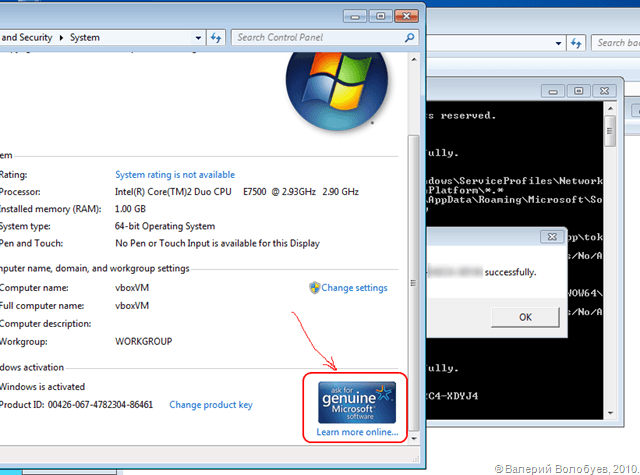

Теперь сносим и заново переустанавливаем систему. Система неактивирована (см. скриншот ниже).

В переустановленной системе выполняем следующее:

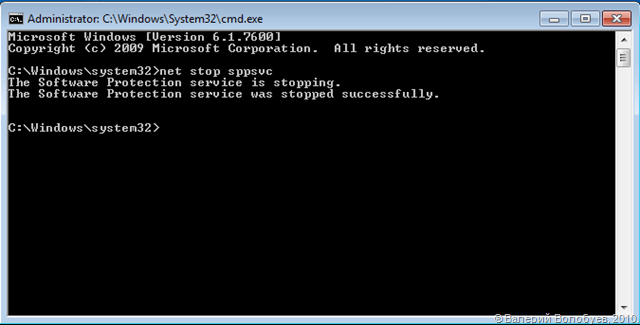

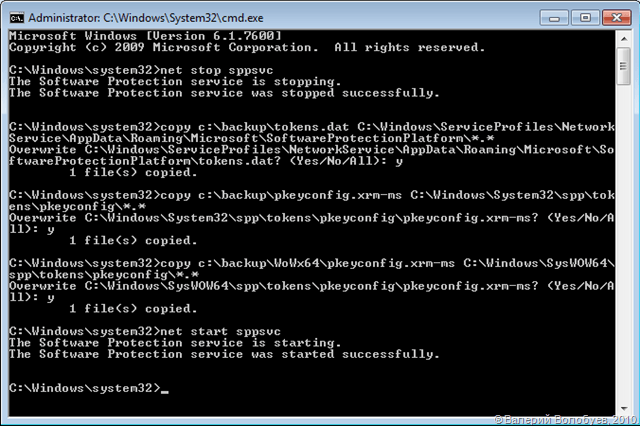

1. Останавливаем Software Protection Service:

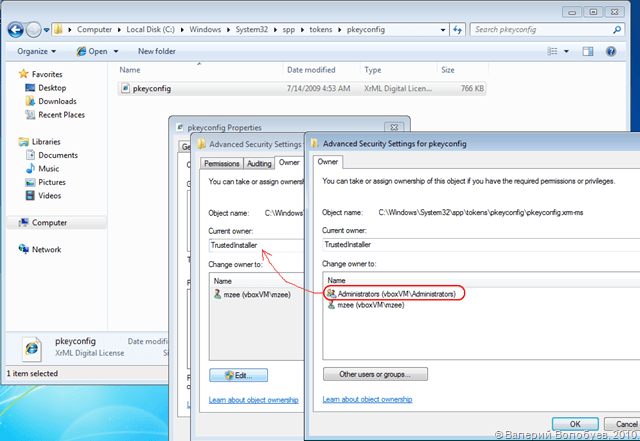

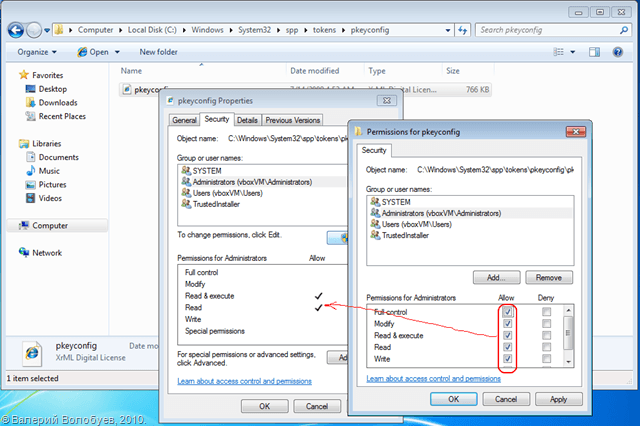

2. Для файлов, перечисленных в пп. 1-3 берем владение (ownership) и затем назначаем разрешения Full Control (иначе удалить их не получится):

Пример:

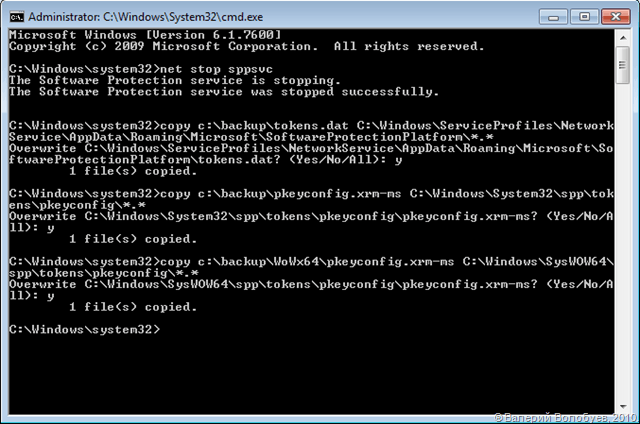

3. Заменяем файлы, перечисленные в пп. 1-3 их версиями из резервной копии (находится в C:Backup в моем случае).

4. Перезапускаем Software Protection Service:

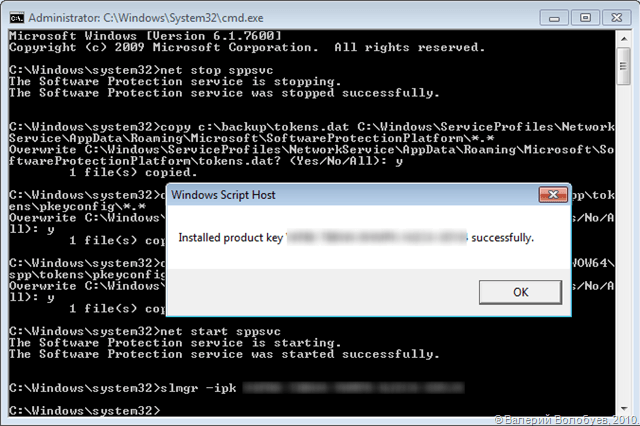

5. Регистрируем в системе старый ключ продукта:

Система самоактивируется мгновенно:

Thats all folks!

Таким образом, для службы поддержки будет очень правильным шагом в процессе развертывания рабочих станций резервировать также и вышеупомянутые файлы, на всякий случай 🙂 Ну а для случая интенсивного использования «виртуалок» — это так вообще незаменимая штукенция.

Проиллюстрированный выше маневр не пройдет для OEM активации (с сертификатиком и привязкой к ACPI SLIC Table BIOS) и для KMS активации.