Продолжение. Начало см. здесь.

Вкладка «Сеансы» параметров подключений RDP-Tcp

Третья вкладка, которая рассматривается в рамках текущей статьи – это вкладка «Сеансы». Для чего нужна эта вкладка? В данном случае, сеанс служб удалённых рабочих столов обеспечивает доступ к рабочему столу, к которому будет подключаться пользователь. Естественно, если пользователь открывает RemoteApp-приложение, то открытие его тоже будет считаться сеансом, однако, в данном случае, рассматривается именно сеанс подключенного удаленного сервера.

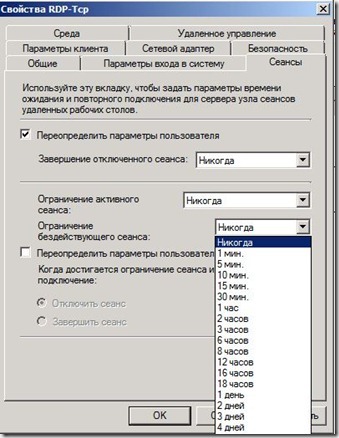

Здесь, на вкладке «Сеансы», вы можете задать параметры времени ожидания для отключенного сеанса. Помимо этого вы можете указать временные ограничения для бездействующего и активного сеансов и помимо всего этого, определить сами действия, которые будут в этом случае выполняться. Как можно заметить на иллюстрации, здесь, возле нескольких опций есть флажки «Заменить параметры пользователя». Для чего же может быть предназначена эта опция?

Рис. 1. Вкладка «Сеансы» параметров подключений RDP—Tcp

Тут все просто: изначально, все эти параметры определяются в свойствах учетной записи в доменных службах Active Directory и, соответственно, чтобы предопределить это значение, вам следует устанавливать соответствующий флажок. В принципе, остальные параметры понятны и без каких-либо дополнительных разъяснений, поэтому, пожалуй, следует перейти к редактору управления групповыми политиками и самим параметрам групповой политики, соответственно. За настройки, определяемые на данной вкладке диалогового окна параметров подключений RDP-Tcp, отвечает очередной узел, а именно узел «Ограничение сеансов по времени». Здесь, как вы, скорее всего, заметили на предыдущей иллюстрации, можно обнаружить всего лишь четыре параметра политики. Рассмотрим, где можно настроить каждый параметр при помощи групповой политики.

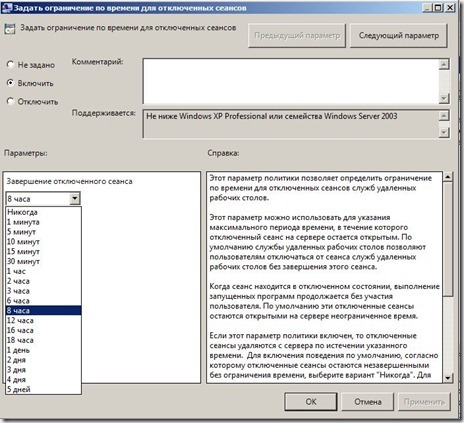

На вкладке «Сеансы», первый доступный параметр отвечал за максимальный промежуток времени, в течение которого отключенный сеанс на сервере оставался открытым. Ведь на самом деле, когда пользователь отключается от сеанса, запущенные программы все еще какое-то время продолжают работать. При помощи параметра политики «Задать ограничение по времени для отключенных сеансов», вы можете указать промежуток времени в минутах, часах или днях, на протяжении которого открытые программы будут продолжать работать. Например, чтобы пользователи не ощутили какого-то дискомфорта во время рабочего дня, можно установить переключатель на опцию «Включить» и из соответствующего раскрывающегося списка выбрать значение в восемь часов. Диалоговое окно данного параметра политики изображено ниже:

Рис. 2. Определение промежутка времени до отключения сеанса

После рассмотренного выше параметра, на вкладке «Сеансы» располагается управляющий элемент, отвечающий за ограничение активного сеанса. Ведь, по сути, сеанс не должен быть активным в режиме 24 на 7. Следовательно, при помощи параметра политики «Задавать ограничение по времени для активных сеансов служб удаленных рабочих столов» вы можете задать это ограничение, причем, за две минуты до отключения пользователю будет предоставлено предупреждающее сообщение, чтобы он смог сохранить все выполненные за время подключения изменения. Например, можно установить переключатель на опцию «Включить» и указать значение равное двенадцати часам.

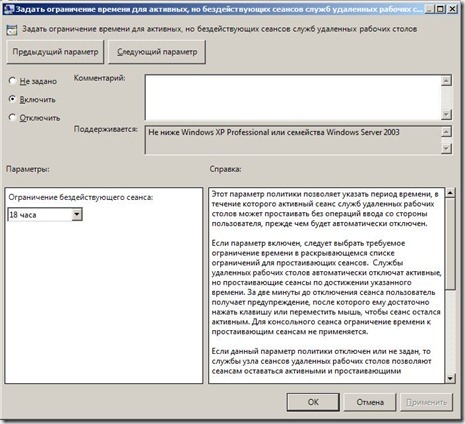

Сеанс может быть не только активным, но еще и бездействующим. Бездействующим сеансом считается тот сеанс, когда удаленный рабочий стол начинает простаивать без каких либо операций ввода со стороны пользователя перед тем, как он отключится. Пользователь может подключиться к удаленному рабочему столу, а затем по завершении рабочего дня как пионер быстренько собраться и убежать домой. В таком случае у нас получится именно бездействующий сеанс. Ну а чтобы пользователь смог продолжить выполнять свои задачи на удаленном сервере, когда придет на работу, следует указать максимальный промежуток времени до отключения самого сеанса. Предположим, что пользователь мог закончить свою работу часа в 3 дня, а на работу ему следует попасть в 10 утра. Соответственно, если в параметре политики «Задать ограничение времени для активных, но бездействующих сеансов удаленных рабочих столов» установить период бездействия, равным 18 часам, пользователь по приходу на работу останется довольным. Диалоговое окно этого параметра политики на следующей иллюстрации:

Рис. 3. Ограничение для бездействующего сеанса

И вот, остался последний параметр политики, который называется «Завершать сеанс при достижении времени» и отвечает этот параметр за действие, которое будет выполняться при превышении указанных вами ограничений или же при разрыве подключения. Соответственно, установив переключатель на опцию «Включить», сеанс будет завершаться, а если же вы оставите значение не тронутым или установить переключатель на опцию «Отключить», сеанс будет просто отключаться. В данном случае, установим переключатель на опцию «Отключить» и перейдем уже к следующей вкладке свойств подключений RDP.

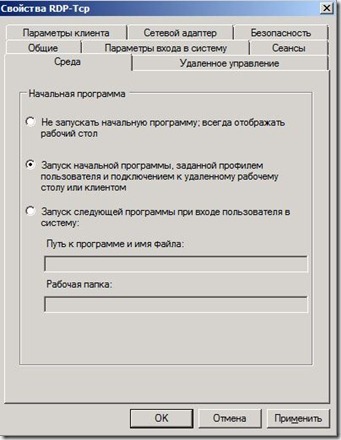

Вкладка «Среда» параметров подключений RDP-Tcp

На четвертой вкладке диалогового окна свойств подключения RDP-TCP, вы можете указать, следует ли всегда при подключении показывать лишь пустой рабочий стол или же нужно сразу запустить какую-то определенную программу. Как можно заметить на следующей иллюстрации, вы можете выбрать лишь одно действие, так как значения этих параметров не могут быть использованы совместно.

Рис. 4. Вкладка «Среда» параметров подключений RDP—Tcp

И снова перейдем к оснастке «Редактор управления групповыми политиками». За параметры, расположенные на данной вкладке отвечают два параметра политики, которые можно обнаружить в узле «Среда удаленных сеансов». Один из них – это параметр политики «Всегда отображать рабочий стол». Думаю, никаких объяснений, по сути, тут не нужно. Если параметр политики включен, то, естественно, при подключении пользователь увидит лишь рабочий стол, и у него автоматически не будут запускаться какие-либо приложения. Если параметр отключить, то выбрать данный параметр при помощи графического интерфейса будет невозможно. Тут обязательно нужно обратить внимание на то, что этот параметр политики превалирует над следующим рассматриваемым параметром и если его включить, то вы уже не сможете определить программу, которая будет автоматически запускаться. Соответственно, если нужно запускать какую-то программу, то следует установить переключатель на опцию «Отключить».

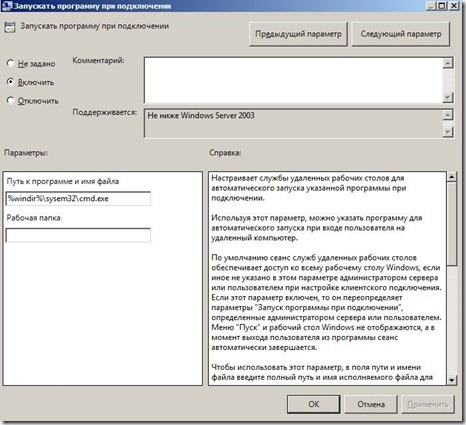

Второй параметр политики, который будет рассмотрен в данном разделе – это «Запускать программу при подключении». Как и в случае с предыдущим параметром политики, тут сразу все понятно. Просто, следует установить переключатель на опцию «Включить» и в соответствующем текстовом поле указать путь к какому-то приложению, например, пусть это будет командная строка. Следовательно, в текстовом поле «Путь к программе и имя файла» следует указать «%windir%system32cmd.exe», как показано на следующей иллюстрации:

Рис. 5. Определение автоматически запускаемого приложения

Вкладка «Удаленное управление» параметров подключений RDP-Tcp

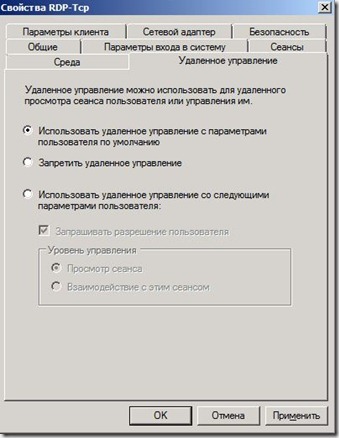

Переходим к пятой вкладке свойств подключения. Это вкладка «Удаленное управление», при помощи которой вы можете определить полномочия администратора, относительно сеанса пользователя. У любого пользователя при работе с удаленным сервером, за которым они работают при помощи удаленного подключения, могут возникнуть какие-то проблемы и тут, естественно, понадобится помощь администратора. По умолчанию, администратор может подключаться к пользовательскому сеансу, но только с согласия пользователя. Именно при помощи возможностей данной вкладки, вы можете определить, может ли администратор подключаться к пользовательской сессии и, если может, то предоставляется ли ему разрешение на управление сеансом или же можно будет только наблюдать за всем происходящим. При этом, можно сделать так, чтобы администратор мог подключаться как с согласием на это пользователя, так и без его согласия.

Рис. 6. Вкладка «Удаленное управление» параметров подключений RDP—Tcp

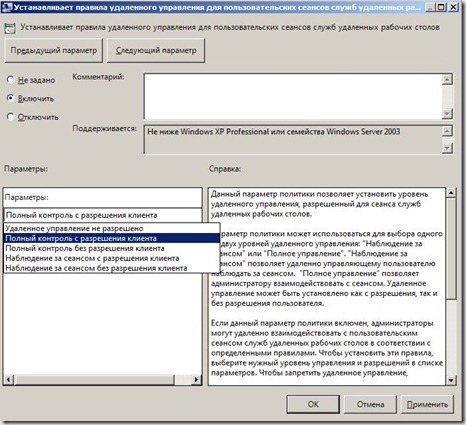

По вполне понятным причинам, эти же настройки вы можете указать и при помощи возможностей групповой политики. Для этого в редакторе управления групповыми политиками следует перейти к узлу «Подключения» и выбрать параметр политики «Устанавливает правила удаленного подключения для пользовательских сеансов служб удаленных рабочих столов». Если установить переключатель на опцию «Включить» и развернуть раскрывающийся список, который видно на очередной иллюстрации, можно заметить, что каждое действие, которое вы могли указать при помощи соответствующей вкладки, можно определить всего лишь средствами одного параметра. То есть, вы можете, как запретить администраторам подключаться, так и дать им полный контроль с или без запроса или же разрешить только подглядывать за пользователями. В данном случае, будет выбрано значение «Полный контроль с разрешения клиента» и далее можно переходить к очередной вкладке свойств подключения.

Рис. 7. Предоставление полномочий администратора относительно сеанса пользователя

Вкладка «Параметры клиента» параметров подключений RDP-Tcp

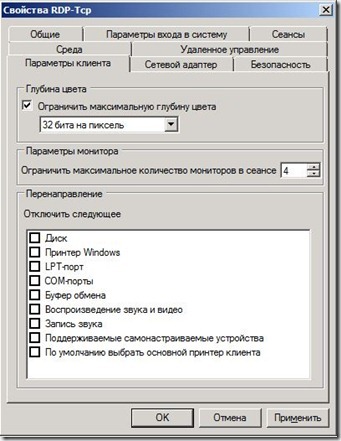

Шестая вкладка данного диалогового окна позволяет вам указать глубину цвета на удалённом компьютере, а также определить возможности перенаправления некоторых локальных устройств во время подключения к серверу удаленного рабочего стола. Здесь, кстати, стоит обратить внимание на то, что если вы установите соответствующие флажки, то возможность перенаправления выбранного компонента будет отключена, а не перенаправлена. Обязательно это учтите при проектировании. При помощи данной вкладки вы можете отключить возможность перенаправления для локальных дисков клиентского компьютера, принтеров, которые установлены на пользовательском компьютере, LPT- и COM-портов, буфера обмена, взаимодействия с аудио устройствами, а также Plug and Play устройств. Вот так выглядит эта вкладка:

Рис. 8. Вкладка «Параметры клиента» параметров подключений RDP—Tcp

Естественно, такую возможность можно настраивать и при помощи групповой политики. Для настройки этих компонентов следует перейти к узлу «Перенаправление устройств и ресурсов» редактора и выбрать требуемый параметр. В этом узле можно обнаружить десять параметров политики, при помощи которых вы можете отключить или же наоборот, включить возможность перенаправления определенного компонента. Например, в данной статье будут рассмотрены перенаправление буфер обмена, а также возможность перенаправления видео и аудио. Для этого необходимо, открыть параметр политики «Не разрешать перенаправление буфера обмена» и установить переключатель на опцию «Отключить». После этого требуется выполнить такие же действия с параметром политики «Не разрешать перенаправление звука и видео».

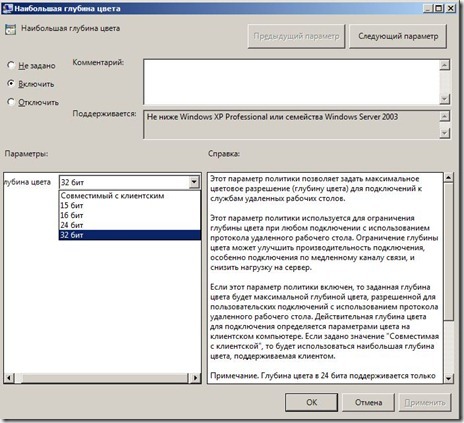

Также, при помощи групповой политики можно установить глубину цвета, например, равную 32 битам на точку. Этот параметр можно найти в другом узле, а именно он расположен в узле «Среда удаленных сеансов» и называется «Наибольшая глубина цвета». Соответственно, установите переключатель на опцию «Включить» и из раскрывающегося списка «Глубина цвета» выберите значение «32 бит». Диалоговое окно данного параметра политики изображено на следующей иллюстрации:

Рис. 9. Определение глубины цвета

Вкладка «Сетевой адаптер» параметров подключений RDP-Tcp

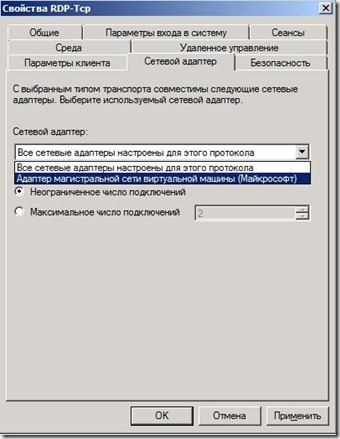

Очередная, седьмая вкладка рассматриваемого в данной статье диалогового окна, называется «Сетевой адаптер» и она предназначена для ограничения использования сетевого адаптера, а также отвечает за максимальное количество подключений к данному узлу сеансов удаленных рабочих столов. Как можно заметить на следующей иллюстрации, из раскрывающегося списка, вы можете выбрать прослушиваемый сетевой адаптер, а нижний контрол отвечает за количество подключений:

Рис. 10. Вкладка «Сетевой адаптер» параметров подключений RDP—Tcp

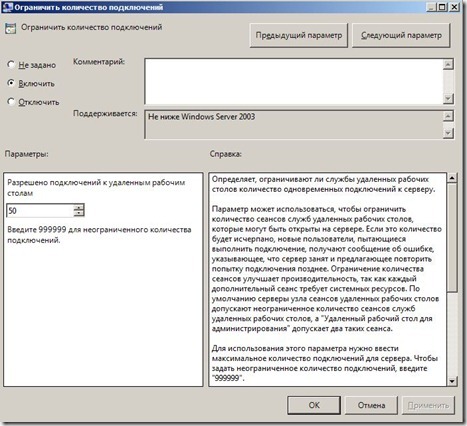

А вот, в отличие от большинства параметров, при помощи функциональных возможностей групповой политики вы можете указать лишь максимальное количество подключений. Для этого нужно перейти к узлу «Подключения», а затем открыть диалоговое окно свойств параметра политики «Ограничить количество подключений». В отобразившемся диалоговом окне установите переключатель на опцию «Включить», а затем при помощи соответствующего управляющего элемента укажите максимальное количество подключений. Например, пусть оно равняется 50, как видно ниже:

Рис. 11. Определение максимального количества подключений к узлу сеансов удаленных рабочих столов

Вкладка «Безопасность» параметров подключений RDP-Tcp

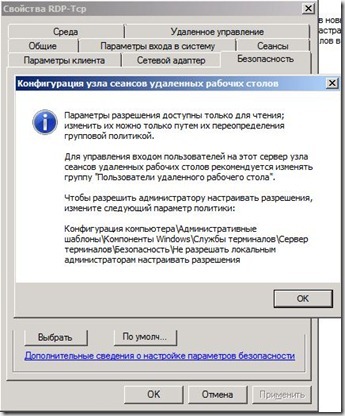

Последняя, рассматриваемая в текущей статье, восьмая вкладка, к сожалению, нас не сильно интересует, так как при помощи ее возможностей вы можете указать пользовательские разрешения, для определения того, какие группы пользователей или же какие пользователи могут выполнять определенные задачи на сервере удаленных рабочих столов. Почему же так, если все предыдущие вкладки были рассмотрены подробно? Во-первых, данная вкладка уже ни один раз рассматривалась в моих статьях, а во-вторых, что самое важное, для возможностей редактирования прав пользователей не существует какого-либо параметра политики.

Однако, при помощи параметра политики «Не разрешать локальным администраторам настраивать разрешения» из узла «Безопасность», вы можете запретить вносить какие-либо изменения на данной вкладке. Эффект применения этого параметра изображен на следующей иллюстрации:

Рис. 12. Вкладка «Безопасность» после настроенного параметра групповой политики

Заключение

В принципе, существует еще много параметров, как в графическом интерфейсе самих удаленных рабочих столов, так и самих параметров групповой политики, которые позволяют централизовано настраивать такие серверы. К таким параметрам можно отнести перенаправление принтеров, настройки служб лицензирования, посредника подключений к удаленному рабочему столу, параметры профилей и многое другое. Однако, эти параметры будут рассмотрены в последующий статьях данного цикла, посвященного серверам удаленных рабочих столов.

В свою очередь, в данной статье вы узнали о том, каким образом можно настроить параметры подключений RDp-Tcp на узле сеансов удаленных рабочих столов как при помощи графического интерфейса, так и, средствами функциональных возможностей групповой политики.