Введение

Из предыдущих семи статей данного цикла вы узнали о том, как можно рационально использовать такие локальные политики безопасности, как:

Политики учетных записей, которые имеют отношение к паролям ваших учетных записей, блокировке учетной записи при попытке подбора пароля, а также политикам Kerberos – протокола, используемого для проверки подлинности учетных записей пользователей и компьютеров домена;

Политики аудита, при помощи которых вы можете исследовать попытки вторжения и неудачную аутентификацию ваших пользователей;

Назначение прав пользователей, предназначенные для определения пользователей или групп пользователей, для которых будут предоставлены различные права и привилегии;

Журнал событий, предназначен для указания максимального размера, выбора метода сохранения событий, а также определения периода времени, на протяжении которого события будут сохраняться в трех основных журналах;

Группы с ограниченным доступом, при помощи которых вы можете определить членов данной группы, а также членства в группах для конкретной группы безопасности;

Системные службы, которые отвечают за централизованное управление службами ваших клиентских машин;

Реестр, предназначен для определения права доступа и аудита для различных разделов системного реестра компьютеров, которые указаны в области действия групповой политики;

Файловая система, позволяющая назначить права аудита и доступа к файлу или папке;

Политики проводной сети (IEEE 802.3), обеспечивающие автоматическую конфигурацию для развертывания услуг проводного доступа с проверкой подлинности IEEE 802.1X для сетевых клиентов Ethernet 802.3.

Используя все вышеперечисленные локальные политики безопасности в комплексе, вы тем самым поднимите уровень защищенности своей интрасети на новый уровень, прикрыв множество лазеек, которые могли бы использовать злоумышленники. В этой статье я расскажу о том, как можно указать расположение по умолчанию и разрешения доступа пользователей к сетям в различном состоянии, таком как сети в процессе идентификации, опознанные сети, неопознанные сети, а также все сети.

Настройка политики диспетчера списка сетей

Для того чтобы воспользоваться функционалом локальных политик безопасности, предназначенным для изменения политик списка сетей, откройте «Редактор управления групповыми политиками», в дереве консоли разверните узел «Конфигурация компьютераПолитикиКонфигурация WindowsПараметры безопасностиПолитики диспетчера списка сетей», как показано на следующей иллюстрации:

Рис. 1. Политики диспетчера списка сетей

Как вы уже заметили на предыдущей иллюстрации, в области сведений политик диспетчера списка сетей можно настраивать:

- Сети, которые не удается идентифицировать из-за ошибок сети или отсутствия идентифицируемых признаков, называемых «Неопознанные сети»;

- Временное состояние сетей, находящихся в процессе идентификации, которые называются «Идентификация сетей»;

- Все сети, к которым подключен пользователь, называемое «Все сети»;

- А также текущее сетевое подключение (рабочая группа или домен).

В следующих подразделах рассмотрены различные сценарии, для которых можно применить политики диспетчера списка сетей.

Принудительное изменение названия сетей для пользователей, находящихся в домене

Как в рабочих группах, так и в доменах пользователи могут самостоятельно изменять имя сети. Для этого нужно выполнить следующие действия:

- Открыть окно «Центр управления сетями и общим доступом»;

- В группе «Просмотр активных сетей» щелкните на значке сети, имя которой вы хотите изменить;

- В диалоговом окне «Настройка свойств сети», в текстовом поле «Сетевое имя» измените имя сети на то, которое вас устраивает.

Рис. 2. Изменение сетевого имени

Вам нужно сделать так, чтобы пользователи вашего домена не могли изменить название сети в «Центре управления сетями и общим доступом». Для этого выполните следующие действия:

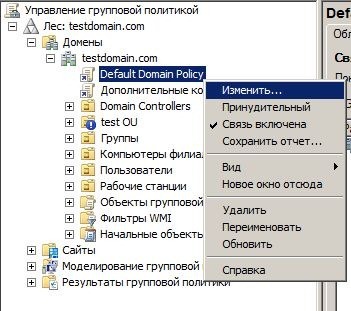

- Так как действие этой групповой политики должно распространяться на все компьютеры этого домена, в оснастке «Управление групповой политикой», в дереве консоли, разверните узел «Лес: имя доменаДоменыимя домена» и выберите объект групповой политики «Default Domain Policy»;

- Нажмите правой кнопкой мыши на этом объекте групповой политики и из контекстного меню выберите команду «Изменить»;

Рис. 3. Изменение предустановленного объекта групповой политики «Default Domain Policy»

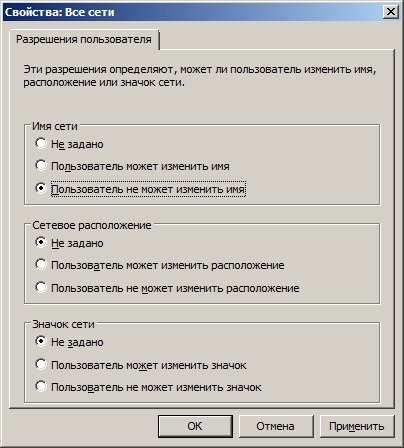

- В открывшейся оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел «Конфигурация компьютераПолитикиКонфигурация WindowsПараметры безопасностиПолитики диспетчера списка сетей» и откройте политику «Все сети», как показано ниже:

Рис. 4. Запрещение изменения имени сети пользователем

В открывшемся окне политики безопасности, в группе «Имя сети» установите переключатель на опцию «Пользователь не может изменить имя» и нажмите на «ОК»;

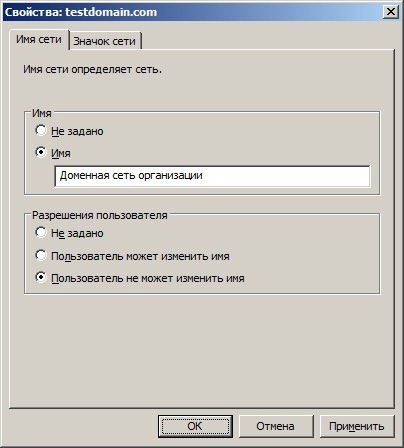

- Откройте политику, именем которой назначено имя вашего домена (в этом случае – testdomain.com). На вкладке «Имя сети», в группе «Имя» установите переключатель на опцию «Имя» и укажите название сети (в этом примере — Доменная сеть организации). В группе «Разрешения пользователя» можете установить переключатель на опцию «Пользователь не может изменить имя», но в этом нет крайней необходимости, так как подобная операция была выполнена на предыдущем шаге для всех сетей компьютеров вашей организации;

Рис. 5. Изменение имени сети

- Закройте «Редактор управления групповыми политиками» и, при необходимости, обновите политики конфигурации компьютера, используя команду GPUpdate /Target:Computer /force /boot в командной строке

Результат применения групповой политики отображен на следующей иллюстрации:

Рис. 6. Окно «Центр управления сетями и общим доступ» и диалоговое окно «Настройка свойств сети» после применения групповой политики

Принудительное изменение значка сети для пользователей, находящихся в домене

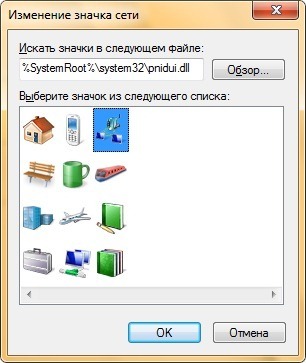

Пользователи могут изменять значки сетей так же просто, как и их имена. Для этого нужно лишь перейти в диалоговое окно «Настройка свойств сети», нажать на кнопку «Изменить», которая расположена возле значка сети, затем в диалоговом окне «Изменение значка сети» выбрать нужный значок из доступных или нажать на кнопку «Обзор» и указать расположение и имя своего значка для сети.

Рис. 7. Изменение значка сети

Также как и в случае с именем сети, вы можете запретить пользователям вашего домена (или локальным пользователям) изменять значки для сетей. Для этого выполните следующие действия:

- В оснастке «Управление групповой политикой» выберите объект групповой политики «Default Domain Policy», нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

- В открывшейся оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел «Конфигурация компьютераПолитикиКонфигурация WindowsПараметры безопасностиПолитики диспетчера списка сетей», откройте политику «Все сети» и в группе «Значок сети» установите переключатель на опцию «Пользователь не может изменить значок»;

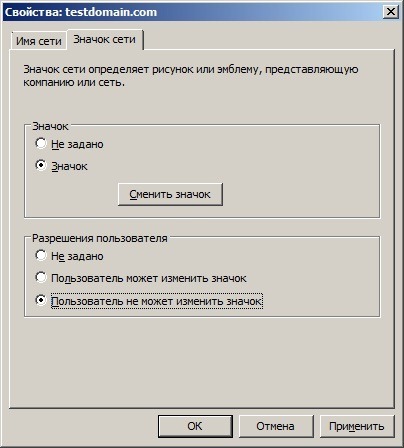

- Откройте политику, именем которой назначено имя вашего домена и перейдите на вкладку «Значок сети». В группе «Значок» установите переключатель на опцию «Значок» и нажмите на кнопку «Сменить значок». В диалоговом окне «Изменение значка профиля сети» укажите значок, который будет отображаться у всех пользователей в домене и нажмите на кнопку «ОК». В группе «Разрешения пользователя» можете установить переключатель на опцию «Пользователь не может изменить значок», но в этом нет крайней необходимости, так как подобная операция была выполнена на предыдущем шаге для всех сетей компьютеров вашей организации;

Рис. 8. Изменение значка сети

- Закройте «Редактор управления групповыми политиками» и, при необходимости, обновите политики конфигурации компьютера, используя команду GPUpdate /Target:Computer /force /boot в командной строке

Результат применения групповой политики отображен на следующей иллюстрации:

Рис. 9. Результат применения политики диспетчера списка сетей

Принудительное изменение профиля брандмауэра Windows в неопознанных сетях

В последние годы все больше пользователь используют мобильные компьютеры. Используя свои мобильные компьютеры, пользователи могут подключаться к сети Интернет даже находясь в кафе, аэропортах или просто сидя на скамейке в парке. Именно в таких случаях их компьютеры находятся под более существенным риском нападения злоумышленниками, нежели в корпоративной среде или у себя дома. Когда пользователь подключается к беспроводной сети, операционная система Windows автоматически определяет такую сеть как общедоступную. Для того чтобы настройки безопасности брандмауэра Windows применялись к компьютеру в зависимости от пользовательского места нахождения были разработаны профили брандмауэра. В том случае, если соединение проходит проверку подлинности на контроллере домена, то сеть классифицируется как тип доменного размещения сети. Если компьютер используется дома или в офисе – обычно применяется домашняя сеть с частным профилем брандмауэра. В местах общего пользования принято использовать общий профиль брандмауэра. Часто случается, что пользователи, находясь в общедоступных местах, пренебрегают этим средствам безопасности и для общедоступного профиля устанавливают частные профили брандмауэра.

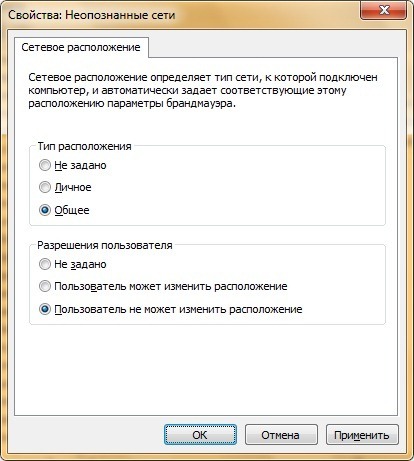

Используя политики диспетчера списка сетей вы можете навсегда указать пользователю, какой профиль нужно использовать в случае неопознанных сетей, которые идентифицируются как «Общественная сеть». Для этого выполните следующие действия:

- Откройте оснастку «Редактор локальной групповой политикой»;

- В открывшемся окне, в дереве оснастки, перейдите в узел «Конфигурация компьютераКонфигурация WindowsПараметры безопасностиПолитики диспетчера списка сетей» и откройте политику «Неопознанные сети»;

- В диалоговом окне «Свойства: Неопознанные сети», в группе «Тип расположения», установив переключатель на нужную вам опцию, выберите профиль брандмауэра, который будет сопоставлен с неопознанными сетями. В данном случае, устанавливается профиль «Общий». В группе «Разрешения пользователя» можете установить переключатель на опцию «Пользователь не может изменить расположение» для того чтобы пользователь вручную не мог изменить сетевое расположение.

Рис. 10. Принудительная настройка профиля брандмауэра для неопознанных сетей

- Закройте «Редактор локальной групповой политикой» и, при необходимости, обновите политики конфигурации компьютера, используя команду GPUpdate /Target:Computer /force /boot в командной строке.

Заключение

В этой статье вы узнали об очередных локальных политиках безопасности операционных систем Windows 7 и Windows Server 2008 R2, а именно о политиках диспетчера списка сетей. Эти политики позволяют вам указать расположение по умолчанию и разрешения доступа пользователей к сетям в различном состоянии, таком как сети в процессе идентификации, опознанные сети, неопознанные сети, а также все сети. В статье были рассмотрены сценарии, где указывались принудительные имя и значок сети в домене, а также принудительное изменение профиля брандмауэра Windows в неопознанных сетях. В следующей статье данного цикла вы узнаете о политиках беспроводной сети IEEE 802.11